Un malware Android lié à l'Iran, nommé DCHSpy, se fait passer pour des applications VPN afin d'espionner les dissidents

29 juil. 2025

Des chercheurs en cybersécurité ont découvert de nouveaux artefacts de logiciels espions Android probablement affiliés au ministère iranien du Renseignement et de la Sécurité (MOIS). Ces logiciels ont été diffusés auprès de leurs cibles en se faisant passer pour des applications VPN ou pour Starlink, le service d'accès à Internet par satellite proposé par SpaceX.

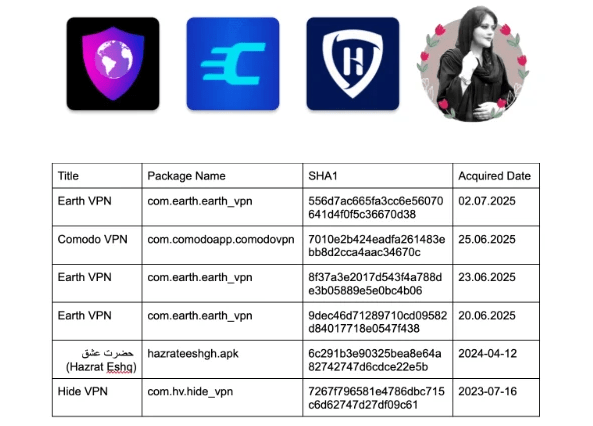

L'éditeur de solutions de sécurité mobile Lookout a indiqué avoir identifié quatre échantillons d'un outil de surveillance qu'il nomme DCHSpy, une semaine après le début du conflit entre Israël et l'Iran le mois dernier. On ignore combien de personnes ont pu installer ces applications.

"DCHSpy collecte les données WhatsApp, les comptes, les contacts, les SMS, les fichiers, la localisation et l'historique des appels. Il peut également enregistrer l'audio ambiant et prendre des photos", ont déclaré les chercheurs en sécurité Alemdar Islamoglu et Justin Albrecht.

Détecté pour la première fois en juillet 2023, DCHSpy serait l'œuvre de MuddyWater, un groupe iranien d'État lié au MOIS. Ce groupe de hackers est également connu sous les noms de Boggy Serpens, Cobalt Ulster, Earth Vetala, ITG17, Mango Sandstorm (anciennement Mercury), Seedworm, Static Kitten, TA450 et Yellow Nix.

Lookout précise que l'échantillon Hide VPN contenant le spyware a été découvert et obtenu pour la première fois en juillet 2023. Cependant, les métadonnées du fichier APK sont corrompues, ce qui empêche de déterminer quand l'échantillon a réellement été développé et diffusé. Le certificat de signature utilisé indique toutefois une date de début de validité au 5 juillet 2022.

"Les acteurs malveillants réutilisent fréquemment les certificats de signature d'une campagne à l'autre, il est donc possible que cet échantillon ait été développé vers juillet 2023 et empaqueté à l'aide d'un certificat existant", a déclaré Islamoglu.

"Ce certificat est associé à plusieurs autres échantillons de DCHSpy, tous développés en 2023 ou 2024, ce qui laisse penser que l'échantillon Hide VPN a lui aussi été développé plus tardivement que ne l'indique la date du certificat. Cet échantillon a été envoyé sur VirusTotal par un utilisateur web basé en Russie en juillet 2023."

Les premières versions de DCHSpy visaient des utilisateurs anglophones et persanophones via des canaux Telegram diffusant des contenus contraires au régime iranien. Étant donné l'utilisation d'appâts de type VPN pour promouvoir le malware, il est probable que les dissidents, activistes et journalistes soient les principales cibles de cette campagne.

"D'après notre analyse des échantillons récupérés, la campagne DCHSpy semble viser principalement des individus ayant des opinions opposées au gouvernement iranien", a ajouté Islamoglu.

"Elle est diffusée via des sites web ayant une apparence légitime hébergeant les applications malveillantes, ainsi que via des canaux Telegram promouvant ces apps avec des thèmes VPN, bancaires ou politiques, en anglais et en farsi, correspondant à des opinions contraires à celles du régime."

Les variantes récemment identifiées de DCHSpy seraient déployées contre des adversaires à la suite du conflit régional, en se faisant passer pour des services utiles comme Earth VPN, Comodo VPN ou Hide VPN.

Fait intéressant : un des échantillons de l'app Earth VPN a été diffusé sous forme de fichier APK nommé "starlink_vpn(1.3.0)-3012 (1).apk", ce qui indique que le malware utilise probablement des appâts en lien avec Starlink pour tromper les utilisateurs.

Il convient de noter que le service Starlink a été activé en Iran le mois dernier, en réponse à une coupure d'Internet imposée par le gouvernement. Quelques semaines plus tard, le parlement iranien a voté l'interdiction de son utilisation, jugée non autorisée.

DCHSpy est un trojan modulaire, capable de collecter un large éventail de données : comptes connectés, contacts, SMS, historiques d'appels, fichiers, localisation, audio ambiant, photos et données WhatsApp.

DCHSpy partage également son infrastructure avec un autre malware Android, SandStrike, détecté par Kaspersky en novembre 2022. Ce dernier ciblait les utilisateurs persanophones en se présentant comme une application VPN inoffensive.

Cette découverte s'ajoute à une série d'attaques utilisant des spywares Android dans la région du Moyen-Orient. Parmi les autres familles de malware documentées figurent : AridSpy, BouldSpy, GuardZoo, RatMilad et SpyNote.

"DCHSpy utilise des tactiques et une infrastructure similaires à celles de SandStrike", selon Lookout. "Il est diffusé auprès de groupes et d'individus ciblés via des URL malveillantes partagées directement sur des messageries telles que Telegram."

"Ces nouveaux échantillons indiquent un développement et une utilisation continue du spyware, alors que la situation au Moyen-Orient évolue, notamment avec la répression de l'Iran envers ses citoyens après le cessez-le-feu avec Israël."

Cette page contient des liens d'affiliation. Si vous effectuez un achat via ces liens, nous pourrions recevoir une commission, sans coût supplémentaire pour vous. Merci de votre soutien !