Une extension VPN Chrome légitime se transforme en logiciel espion

27 août 2025

Une extension de navigateur populaire mise en avant par Google et proposant un service de réseau privé virtuel (VPN) est récemment devenue malveillante et espionne désormais tous les faits et gestes des utilisateurs en ligne.

Des chercheurs de Koi Security ont détecté que FreeVPN.One, une extension VPN comptant plus de 100 000 installations sur le Chrome Web Store, bénéficiant du statut "Vérifié" et d'une note de 3,8/5 issue de 1110 avis, se comportait comme un logiciel espion depuis cinq mois.

Lancée en 2020 selon le site Chrome Stats, FreeVPN.One semblait être une extension VPN Chrome légitime jusqu'à la mise à jour de l'application en version 3.0.3 en avril 2025.

Avec cette mise à jour, le développeur de FreeVPN.One a ajouté une nouvelle autorisation, permettant à l'extension d'accéder à tous les sites visités par l'utilisateur.

"À ce stade, bien que l'autorisation ait offert un accès élargi, les scripts de contenu restaient limités aux domaines du fournisseur de VPN. Pas encore d'espionnage, mais la porte était désormais ouverte", explique Lotan Sery, auteur du rapport Koi Security publié le 19 août.

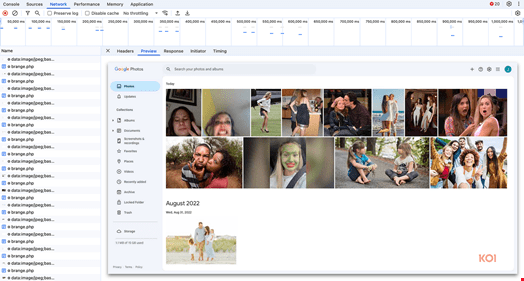

Deux mises à jour plus tard, FreeVPN.One est passé en version 3.1.3 le 17 juillet. Avec cette dernière version, l'extension a commencé à capturer en silence des captures d'écran de l'activité en ligne des utilisateurs, ainsi qu'à collecter et exfiltrer des informations personnelles et sensibles.

Photos privées envoyées au serveur de FreeVPN.One (Source : Koi Security)

Fin juillet, le développeur a ajouté une nouvelle couche d'obfuscation : un chiffrement AES-256 avec encapsulation de clé RSA, et a remplacé le domaine aitd.one par un nouveau sous-domaine, scan.aitd.one. Selon les chercheurs, cela visait à "effacer ses traces".

Les capacités d'espionnage de FreeVPN.One

L'extension FreeVPN.One fonctionne de manière furtive en capturant automatiquement des captures d'écran de chaque page web visitée par les utilisateurs, à leur insu et sans leur consentement.

Grâce à un processus en deux étapes, elle injecte un script de contenu dans tous les sites HTTP/HTTPS via de larges autorisations de manifeste. Après un délai volontaire de 1,1 seconde (afin de s'assurer que la page est complètement chargée), le script déclenche un service worker en arrière-plan qui prend une capture d'écran silencieuse via l'API privilégiée captureVisibleTab() de Chrome.

L'image capturée, accompagnée de l'URL de la page, de l'ID de l'onglet et d'un identifiant unique de l'utilisateur, est ensuite transmise au domaine contrôlé par l'attaquant : aitd[.]one/brange.php.

Cette surveillance furtive se produit en continu, sans aucun indicateur visuel ni interaction de l'utilisateur, ce qui permet à l'extension de récolter des données sensibles sans être détectée.

Bien que l'extension inclue une fonctionnalité à l'intitulé légitime "Scan with AI Threat Detection" (Analyse avec détection de menaces par IA), introduite dans une mise à jour de juillet 2025 (v3.1.1) et mentionnant l'envoi de captures d'écran vers aitd[.]one/analyze.php dans sa politique de confidentialité, il ne s'agit que d'un écran de fumée.

![Le clic sur Scan with AI redirige vers le site aitd[.]one](/assets/media/fr-redirection-scan-b09a9e5e273c3ba8a6f9c9a7e76e82bcc3da0ae0.png)

Le clic sur Scan with AI redirige vers le site aitd[.]one (Source : Koi Security)

La véritable menace réside dans la capture d'écran en arrière-plan, qui se produit à chaque chargement de page, bien avant qu'un utilisateur ne clique sur le bouton d'analyse.

De plus, l'extension exfiltre les données de l'appareil et de localisation lors de l'installation et au démarrage, en interrogeant des API de géolocalisation et en encodant les informations en base64 avant de les envoyer vers aitd[.]one/bainit.php.

La conception de l'extension, combinant des fonctionnalités "de sécurité" visibles et une surveillance cachée, masque sa véritable finalité : une collecte persistante et non autorisée de données, sous couvert d'un outil de confiance.

Réponses évasives du développeur de FreeVPN.One

Les chercheurs de Koi Security ont contacté le développeur de FreeVPN.One, mais ses explications concernant le comportement de l'extension n'étaient pas en accord avec leurs observations.

Tout d'abord, il a affirmé que la capture automatique d'écran faisait partie d'une fonction de "scan en arrière-plan" destinée uniquement aux domaines suspects. Pourtant, les chercheurs ont constaté qu'elle capturait aussi des services de confiance comme Google Sheets et Google Photos – "qui ne sont clairement pas des sites malveillants", ont-ils noté.

Le développeur a admis que la fonctionnalité était activée par défaut pour tous les utilisateurs, avec l'intention d'exiger un consentement dans une future mise à jour. En attendant, les captures d'écran continuaient donc d'être prises et envoyées aux serveurs du développeur de FreeVPN.One, sans autorisation.

Il a également affirmé que les captures d'écran étaient uniquement analysées brièvement et non stockées, mais cela reste invérifiable une fois les données sorties des appareils des utilisateurs.

En outre, lorsqu'il a été pressé de fournir une preuve de légitimité – comme un profil d'entreprise, un GitHub ou un LinkedIn – le développeur de FreeVPN.One a cessé de répondre à Koi Security, ne laissant qu'une page suspecte basée sur un modèle Wix (phoenixsoftsol.com) comme seule preuve.

Le site web mentionné sur la fiche de l'application FreeVPN.One dans le Chrome Web Store n'était pas accessible au moment de la rédaction.

Un avertissement pour les utilisateurs de VPN

Cette nouvelle recherche, publiée à l'occasion de la Journée internationale du VPN, rappelle que tous les VPN ne se valent pas et que de nombreux soi-disant outils de confidentialité peuvent être malveillants, tandis que même certains fournisseurs commerciaux réputés manquent de transparence sur les données qu'ils collectent auprès de leurs utilisateurs.

Dans une vidéo publiée le 8 août 2025, la YouTubeuse cybersécurité Addie LaMarr a analysé plusieurs produits VPN qui se sont révélés avoir des capacités de logiciel espion. Cela incluait Onavo, acquis par Facebook en 2013, qui aurait utilisé son service VPN Onavo Protect pour surveiller Snapchat et d'autres startups concurrentes.

Cette page contient des liens d'affiliation. Si vous effectuez un achat via ces liens, nous pourrions recevoir une commission, sans coût supplémentaire pour vous. Merci de votre soutien !